Pengguna Komputer di Indonesia Alami Serangan: Ancaman Virus terhadap Komputer dan Perangkat Seluler pada Kuartal Ketiga Tahun 2024

Pada kuartal ketiga (Q3) tahun ini para Threat Actors atau Hackers terus aktif menyerang pengguna di seluruh dunia. Di antara threats yang diciptakan para Hackers tersebut, para ahli Doctor Web telah mengidentifikasi trojan khusus industri perbankan yang menargetkan para pengguna Indonesia.

|

| Doctor Web |

Berdasarkan statistik deteksi antivirus Dr.Web, pada kuartal ketiga tahun 2024, jumlah total threat yang terdeteksi meningkat 10,81% dibandingkan kuartal kedua. Jumlah unique threat menurun sebesar 4,73%. Kebanyakan hasil deteksi lagi-lagi terkait dengan aplikasi periklanan. Malicious Script seperti trojan yang menampilkan iklan serta trojan yang didistribusikan sebagai bagian dari malicious apps lainnya yang digunakan agar sulit dideteksi kini telah tersebar luas. Seringkali script dan Malicious apps terdeteksi dalam traffic email yang menggunakan vulnerability dalam file Microsoft Office seperti format .docx atau .doc.

Pada perangkat Android, ancaman paling umum adalah trojan Android.FakeApp yang digunakan untuk tujuan penipuan, adware Android.HiddenAds dan malware Android.Siggen dengan berbagai fungsi. Pada saat yang sama, tepatnya pada bulan Agustus, para ahli Dr.Web menemukan trojan baru Android.Vo1d yang menginfeksi hampir 1.300.000 TV Box yang menggunakan OS Android. Selain itu, para ahli Doctor Web mengidentifikasi banyak ancaman baru di Google Play selama kuartal ketiga.

Di bawah ini kami akan memberi tahu anda secara rinci tentang ancaman siber, baik terhadap komputer maupun perangkat seluler pada kuartal ketiga.

Tinjauan aktivitas virus terhadap komputer pribadi

Adware masih menjadi ancaman yang paling sering terdeteksi

Malicious email traffic terus didominasi oleh malicious script

Lebih dari 1 juta Android TV Box ditemukan terinfeksi dengan backdoor Android.Vo1d.

Ancaman baru ditemukan pada Google Play.

Adware masih menjadi ancaman yang paling sering terdeteksi

Malicious email traffic terus didominasi oleh malicious script

Lebih dari 1 juta Android TV Box ditemukan terinfeksi dengan backdoor Android.Vo1d.

Ancaman baru ditemukan pada Google Play.

|

| Data Common Threat Berdasarkan Layanan Statistik Doctor Web |

Ancaman paling umum selama kuartal ketiga:

Adware.Downware.20091 & Adware.Downware.20477

Merupakan adware yang bertindak sebagai installer perantara untuk program bajakan.

Merupakan Malicious script yang ditambahkan ke public library JavaScript es5-ext-main. Malicious script ini menampilkan pesan tertentu jika terdapat library yang diinstal pada server dengan zona waktu kota Rusia.

Trojan.StartPage1.62722

Merupakan Malicious program yang menggantikan default homepage pada beberapa browser.

Adware.Ubar.20

Merupakan Torrent client yang menginstal software yang tidak diinginkan pada device.

Statistik Malware dalam Traffic Email

Merupakan Malicious script yang ditambahkan ke public library JavaScript es5-ext-main. Malicious script ini menampilkan pesan tertentu jika terdapat library yang diinstal pada server dengan zona waktu kota Rusia.

JS.Inject

Beberapa Malicious script yang ditulis dalam JavaScript Code. Mereka menyematkan Malicious script ke dalam HTML code dari tampilan web pages.

LNK.Starter.56

Nama deteksi untuk shortcut yang dibuat dengan cara tertentu. Shortcut ini dikirim dengan melalui media yang dapat dipindahkan, seperti USB flash drive. Untuk mengelabui user dan menyembunyikan aktivitasnya, Virus ini memiliki ikon default berupa disk. Ketika dijalankan, virus ini menjalankan malicious VBS script dari direktori tersembunyi yang terletak di drive yang sama dengan shortcut itu sendiri.

W97M.DownLoader.6154

Aplikasi pengunduh trojan yang menggunakan vulnerability dalam file dokumen Microsoft Office. Aplikasi ini dirancang untuk mengunduh malware lainnya ke komputer yang diserang.

Trojan.AutoIt.1410

Merupakan deteksi versi package malicious program Trojan.AutoIt.289 yang ditulis dalam scripting language AutoIt. Program ini didistribusikan sebagai bagian dari grup yang terdiri dari beberapa malicious application, yaitu miner, backdoor dan worm untuk menyebarkan diri secara mandiri. Trojan.AutoIt.289 melakukan berbagai malicious action, membuat payload yang sulit untuk menghindari deteksi.

Ransomware

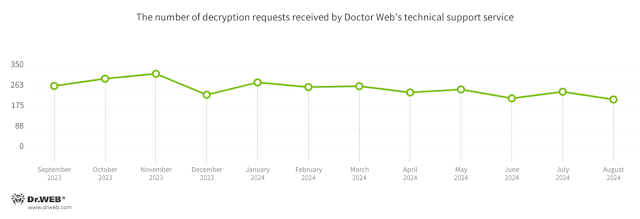

Pada kuartal ketiga tahun 2024 jumlah permintaan untuk decrypt file yang terkena ransomware trojan menurun sebesar 15,73% dibandingkan kuartal kedua.

|

| Grafik permintaan decrypt yang diterima oleh Doctor Web technical support services |

Pembuat encoder paling umum pada kuartal ketiga:

Trojan.Encoder.35534 — 19.38%

Trojan.Encoder.3953 — 9.42%

Trojan.Encoder.38200 — 3.99%

Trojan.Encoder.26996 — 2.89%

Trojan.Encoder. 35067 — 2.72%

Network Fraud

|

| Penipu yang diduga mengatasnamakan toko online menawarkan calon korban untuk “menerima hadiah” sejumlah 208.760 rubel |

Dalam email lainnya, pengguna diduga mendapat diskon pembelian barang di toko elektronik besar. Link dari email-email ini mengarah ke fake website yang dirancang sama persis dengan website aslinya. Saat membuat “pesanan” di website tersebut, calon korban harus menunjukkan data pribadi mereka serta rincian kartu bank.

|

| Email palsu yang menawarkan untuk “mengaktifkan kode promosi” saat membeli barang elektronik |

Finance-themed Spam juga masih populer digunakan para scammer. Misalnya para scammer mengirimkan email yang tidak diinginkan berupa permintaan untuk “mengkonfirmasi” penerimaan transfer uang dalam jumlah besar. Berikut di bawah ini adalah contoh email yang ditujukan untuk pengguna berbahasa Inggris. Link di dalamnya mengarah ke formulir phishing untuk masuk ke rekening bank yang tampak seperti halaman asli di website lembaga kredit.

|

| Pengguna diduga perlu mengkonfirmasi penerimaan $1218,16 |

|

| Situs web bank phishing yang sekilas tampak seperti asli yang digunakan oleh penipu |

Di antara email yang tidak diinginkan ditujukan juga pada pengguna Jepang, di mana para ahli kami telah mendeteksi pemberitahuan palsu dari lembaga kredit, misalnya. Yaitu dengan informasi tentang pengeluaran kartu bank untuk bulan tersebut. Dalam teks email tersebut, pengguna melihat link ke alamat asli situs web bank, tetapi ketika mereka mengkliknya, mereka dibawa ke phishing website.

Semua link di email sebenarnya mengarah ke situs phishing

Pengguna berbahasa Perancis (terutama dari Belgia) telah menemukan email phishing yang memberitahukan mereka bahwa rekening bank mereka telah “diblokir”. Untuk “membuka blokir” mereka diminta untuk mengunjungi link yang sebenarnya mengarah ke fake website.

|

| Scammer menakut-nakuti calon korban dengan pesan berupa rekening bank yang “diblokir” |

Begitu juga spam email kembali aktif menyebar di kalangan pengguna Rusia dimana calon korban diduga diajak menjadi investor atas nama bank terkenal. Link dalam email tersebut mengarah ke website penipuan di mana pengunjung dimintai informasi pribadi dengan kedok untuk mendapatkan akses ke layanan investasi.

|

| Pengguna diundang untuk mengikuti tes dan menjadi investor oleh pihak yang mengatasnamakan bank |

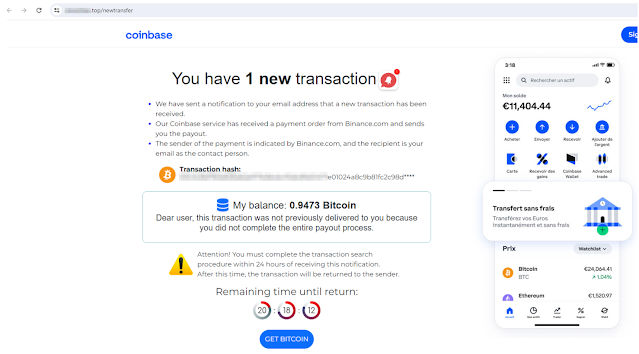

Pada saat yang sama, para ahli Doctor Web telah menemukan situs phishing baru yang ditujukan untuk pemilik mata uang kripto. Di salah satu situs tersebut pengunjung seakan-akan mendapatkan pemberitahuan dari bursa kripto besar tentang transfer Bitcoin yang belum diterima. Untuk “menyelesaikan” transaksi tersebut calon korban diminta membayar “komisi”. Tentu saja pengguna sama sekali tidak menerima mata uang kripto, hanya saja mereka memberikan aset mereka sendiri kepada penipu.

|

| Situs penipuan tersebut melaporkan bahwa pengguna diduga memiliki transfer Bitcoin yang belum diterima |

Selain itu, ditemukan situs phishing yang meniru tampilan jejaring sosial VKontakte. Pengunjungnya diundang untuk mengikuti semacam pengundian berhadiah dengan membuka beberapa kotak virtual berisi hadiah. Setelah calon korban membuka kotak yang “benar” dan diduga memenangkan sejumlah besar uang, situs tersebut meminta mereka membayar sejumlah biaya untuk menerima “hadiah undian” mereka.

|

| Pengguna tersebut seakan-akan memenangkan hadiah undian sebesar 194.562 rubel |

Malicious and unwanted programs for mobile devices

Menurut statistik deteksi Dr.Web Security Space untuk perangkat seluler, pada kuartal ketiga tahun 2024 ini aplikasi berbahaya yang paling sering terdeteksi pada perangkat yang dilindungi adalah Android.FakeApp yang digunakan penyerang dalam berbagai skema penipuan. Trojan periklanan Android.HiddenAds menempati posisi kedua. Yang ketiga adalah perwakilan dari keluarga Android.Siggen, yaitu program dengan berbagai fungsi berbahaya yang sulit dikaitkan dengan keluarga virus tertentu lainnya.

Pada bulan Agustus, para ahli Doctor Web menemukan backdoor Android.Vo1d yang menginfeksi hampir 1.300.000 TV Box yang menggunakan OS Android milik para pengguna di 197 negara. Malware ini menempatkan komponennya di area sistem perangkat dan atas perintah penyerang dapat mengunduh dan menginstal berbagai aplikasi secara diam-diam.

|

| Grafik penyebaran backdoor Android.Vo1d |

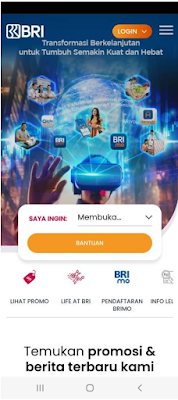

Selain itu, ditemukan pula trojan perbankan yang menyasar pengguna Indonesia. Salah satunya adalah Android.SmsSpy.888.origin yang dilindungi oleh legitimate software dan terdeteksi sebagai Android.Siggen.Susp.9415. Dan dikirimkan dengan kedok aplikasi untuk mendukung client bank BRI, yaitu BRImo Support.

Android Malware pada aplikasi BriMo

Saat diluncurkan, trojan memuat situs bank asli https://bri.co.id ke WebView. Pada saat yang sama, melalui API bot Telegram, ia mengirimkan pesan berisi informasi teknis tentang perangkat yang terinfeksi ke obrolan Telegram yang dibuat oleh penyerang. Android.SmsSpy.888.origin mengambil SMS masuk dan meneruskannya ke obrolan yang sama. Trojan menganggap pesan seperti [string]55555, <number>, <text>[/string] sebagai perintah dan mengirimkan pesan terkait dengan teks [string]<text>[/string] ke nomor [string]<number>[/string]. Dengan demikian, malware tersebut mampu mengirimkan SMS spam dan menyebar di antara pengguna.

Trojan lain yang menyerang pengguna Indonesia adalah Android.SmsSpy.11629. Malware ini termasuk jenis spyware SMS yang menyebar dengan menyerupakan dirinya sebagai macam-macam aplikasi tertentu. Varian ini menyasar nasabah Bank Mandiri Taspen dan disamarkan sebagai aplikasi perbankan resmi Movin by Bank Mandiri Taspen oleh scammer. Trojan menunjukkan instruksi kepada calon korban dan meminta mereka untuk menerima perjanjian pengguna. Ketika pengguna setuju, trojan meminta izin untuk bekerja dengan SMS.

Android Malware yang ditanamkan pada aplikasi mandiri movin

Kemudian aplikasi jahat tersebut memuat halaman situs bank asli https://mail.bankmantap.co.id/ ke dalam WebView:

|

| Tampilan dari halaman bankmantap.co.id |

Android.SmsSpy.11629 mengambil semua SMS masuk. Kemudian, melalui API bot Telegram, dia mengirimkannya ke obrolan penyerang, menambahkan teks [string]developed by : @AbyssalArmy[/string] ke dalam pesan. Pada saat yang sama, para ahli Dr. Web menemukan lagi threat di katalog Google Play. Di antaranya terdapat banyak fake programs baru serta beberapa adware.

Principal Trends pada kuartal KETIGA

- Backdoor Android.Vo1d telah menginfeksi lebih dari satu juta Android TV Box

- Aktivitas tinggi malware Android.FakeApp yang digunakan untuk tujuan penipuan

- Aktivitas tinggi dari trojan periklanan Android.HiddenAds

- Munculnya malware baru di katalog Google Play

|

| Data Berdasarkan Produk Antivirus Dr.Web untuk Android |

Android.FakeApp.1600

Program trojan ini memuat website yang di hardcode pada pengaturannya. Modifikasi yang diketahui dari android.fakeapp ini memuat situs web judi online.

Android.HiddenAds.3994

Program trojan untuk menampilkan iklan yang mengganggu. Beberapa virus Android.HiddenAds sering kali disebarkan dengan menyerupai aplikasi yang tidak berbahaya. Dalam beberapa kasus diinstal ke direktori sistem oleh malware lain. Saat berada di perangkat Android, Adware semacam ini biasanya menyembunyikan keberadaannya di sistem dari pengguna, misalnya. Lalu mereka “menyembunyikan” ikon aplikasi dari menu layar utama.

Android.MobiDash.7815 & Android.MobiDash.7813

Trojan yang menampilkan iklan yang menjengkelkan. Program ini adalah modul software khusus yang dimasukkan oleh pengembang ke dalam aplikasi.

Trojan yang dibuat dalam bentuk WhatsApp moddan menyamar sebagai kelas library dari Google. Saat menggunakan aplikasi host, Android.Click.1751 membuat permintaan ke salah satu server kontrol (C&C). Sebagai tanggapannya, trojan menerima dua tautan, salah satunya ditujukan untuk pengguna berbahasa Rusia dan yang lainnya untuk semua orang lain. Trojan ini kemudian menampilkan kotak dialog yang isinya juga diterima dari server jarak jauh. Ketika pengguna mengklik tombol konfirmasi, malware memuat tautan yang sesuai di peramban mereka.

Software bajakan yang tersusupi threat berdasaran analisis Dr. Web

Deteksi aplikasi yang diduga memungkinkan Anda memperoleh uang dengan melakukan tindakan atau tugas tertentu. Program-program ini meniru perolehan imbalan dan untuk menarik uang yang “diperoleh”, Anda perlu mengumpulkan sejumlah uang tertentu. Mereka biasanya memiliki daftar sistem pembayaran dan bank populer yang diduga memungkinkan untuk mentransfer hadiah. Namun, meskipun pengguna berhasil mengumpulkan jumlah yang cukup untuk penarikan, mereka tidak menerima pembayaran yang dijanjikan. Catatan virus ini juga digunakan untuk mendeteksi software lain yang tidak diinginkan berdasarkan script sumber aplikasi tersebut.

Deteksi aplikasi Android yang dimodifikasi menggunakan layanan cloud CloudInject dan utilitas Android dengan nama yang sama (ditambahkan ke database virus Dr.Web sebagai Tool.CloudInject). Program semacam ini dimodifikasi di remote server, sedangkan pengguna yang tertarik untuk mengubahnya (modder) tidak dapat mengontrol apa sebenarnya yang akan dibangun di dalamnya. Selain itu, aplikasi dapat menerima serangkaian izin berbahaya. Setelah memodifikasi program, modder memiliki kemampuan untuk mengontrolnya dari remote server, memblokirnya, menampilkan dialog khusus, melacak instalasi, menghapus software lain, dll.

Deteksi program adware yang meniru pengoperasian software antivirus. Program tersebut mungkin melaporkan ancaman yang tidak ada dan menyesatkan pengguna dengan mengharuskan mereka membayar agar bisa memiliki versi lengkap.

Program.SecretVideoRecorder.1.origin

Deteksi berbagai versi aplikasi untuk pengambilan foto dan video latar belakang melalui kamera internal perangkat Android. Program ini dapat bekerja secara diam-diam, memungkinkan untuk mematikan notifikasi rekaman, serta mengubah ikon dan deskripsi aplikasi menjadi palsu. Fungsi ini menjadikannya dianggap memiliki berpotensi berbahaya.

Program.TrackView.1.origin

Deteksi aplikasi yang memungkinkan memantau pengguna melalui perangkat Android. Dengan menggunakan program ini, penyerang dapat menentukan lokasi perangkat target, menggunakan kamera untuk merekam video dan mengambil foto, mendengarkan melalui mikrofon, membuat rekaman audio, dll.

|

| Grafik tools yang disusupi malicious script berdasaran Dr Web |

Tool.Packer.1.origin

Tool packer khusus untuk melindungi aplikasi Android dari modifikasi dan reverse engineering. Pada dasarnya ini tidak berbahaya, tapi dapat digunakan untuk melindungi program yang tidak berbahaya serta trojan.

Tool.SilentInstaller.17.origin

Platform software berpotensi bahaya yang memungkinkan aplikasi menjalankan file APK tanpa menginstalnya. Platform ini menciptakan lingkungan eksekusi virtual dalam konteks aplikasi di mana platform tersebut tertanam. File APK yang dijalankan menggunakannya dapat bertindak seolah-olah merupakan bagian dari program tersebut dan secara otomatis menerima izin yang sama.

Tool.NPMod.1 & Tool.NPMod.2

Deteksi aplikasi Android yang dimodifikasi menggunakan utilitas NP Manager. Modul khusus telah dibuat ke dalam program tersebut sehingga memungkinkan untuk melewati verifikasi digital signature setelah dimodifikasi.

Tool.LuckyPatcher.1.origin

Tools yang memungkinkan untuk memodifikasi aplikasi Android yang terinstal (membuat patch untuk aplikasi tersebut) untuk mengubah logika operasinya atau untuk melakukan bypass sistem. Misalnya, dengan bantuannya pengguna dapat mencoba menonaktifkan verifikasi akses root di program perbankan atau mendapatkan resources tak terbatas di game tertentu. Untuk membuat patch, tools ini mengunduh script yang disiapkan khusus dari Internet yang dapat dibuat dan ditambahkan oleh siapa saja ke database umum. Fungsi script tersebut juga bisa berbahaya, sehingga patch yang dibuat dapat menimbulkan potensi bahaya.

Statistik Adware berdasarkan analisis Dr. Web

Adware.ModAd.1

Deteksi beberapa versi modifikasi (mod) dari messenger WhatsApp yang fungsinya mencakup script untuk mengunduh tautan tertentu melalui tampilan web saat bekerja dengan messenger. Dari alamat Internet ini, pengalihan dilakukan ke situs yang diiklankan, misalnya, judi dan bandar taruhan online, serta situs dewasa.

Adware.Basement.1

Aplikasi yang menampilkan iklan yang tidak diinginkan yang sering kali mengarah ke malicious website dan penipuan. Mereka memiliki source code yang sama dengan program yang tidak diinginkan Program.FakeMoney.11.

Adware.Fictus.1.origin

Adware module yang dibuat threat actor ke dalam versi tiruan dari permainan dan program Android populer. Integrasinya ke dalam program menggunakan pengepakan khusus net2share. Salinan software yang dibuat dengan cara ini diedarkan melalui berbagai direktori aplikasi dan setelah instalasi dapat menampilkan iklan yang tidak diinginkan.

Adware.Adpush.21846 & Adware.AdPush.39.origin

Adware module yang dapat diintegrasikan ke dalam program Android. Dapat menampilkan iklan yang mengelabui pengguna. Misalnya, pemberitahuan yang mungkin menyerupai pesan dari sistem operasi. Selain itu, modul ini mengumpulkan sejumlah data rahasia dan juga dapat mengunduh aplikasi lain dan memulai instalasinya.

Ancaman di Google Play

Pada kuartal ketiga tahun 2024, para analis virus Doctor Web terus menemukan ancaman di katalog Google Play. Diantaranya banyak program-palsu jahat baru Android.FakeApp yang disebarkan dengan menyerupai berbagai macam software. Para penyerang sekali lagi mengelabui beberapa di antaranya sebagai program yang berhubungan dengan keuangan, berupa aplikasi investasi, manual pelatihan keuangan, variasi akuntansi rumah tangga, dan lain-lain. Beberapa di antaranya memang menyediakan fungsionalitas yang nyata, namun tugas utama mereka adalah memuat situs penipuan. Mereka menjanjikan kepada calon korbannya penghasilan yang mudah dan cepat melalui investasi saham, perdagangan komoditas, mata uang kripto, dan lain-lain. Pengguna, dengan kedok akses ke “layanan”, diundang untuk mendaftarkan akun atau mengisi aplikasi untuk berpartisipasi dengan menunjukkan data pribadi.

Aplikasi investasi yang sudah disusupi malware

Trojan Android.FakeApp lainnya juga disebarkan dengan menyerupai game. Dalam kondisi tertentu, mereka mengunduh situs judi dan taruhan online.

Android Trojan yang disusupi pada aplikasi game

Di antara program palsu tersebut, para ahli kami telah menemukan jenis baru trojan yang menyamar sebagai aplikasi job finder. Malware tersebut mengunduh daftar pekerjaan palsu dan mengundang calon korban untuk menghubungi “majikan” (yang sebenarnya penipu) melalui pesan instan atau membuat “CV” menggunakan informasi pribadi.

Aplikasi job finder yang disusupi malware

Para analis virus Doctor Web juga menemukan trojan lain dari keluarga Android.HiddenAds di Google Play yang menyembunyikan ikonnya di menu layar beranda dan mulai menampilkan iklan yang mengganggu. Mereka menyamar sebagai berbagai jenis aplikasi, seperti alat koleksi gambar, editor foto, pemindai kode QR.

Aplikasi yang disusupi malware pada ikon aplikasinya

Untuk melindungi diri dari malware dan tidak diinginkan, kami menyarankan untuk menggunakan produk anti-virus Dr.Web Security Space (perlindungan komputer pribadi) dan Dr.Web Security Space untuk perangkat seluler.

Dr.Web Security Space (perlindungan komputer pribadi) memberikan perlindungan menyeluruh terhadap semua jenis ancaman siber modern. Anda dapat mengunduh versi uji coba dan mengenal kemampuan produk menggunakan tautan ini.

Dr.Web Security Space untuk perangkat seluler memberikan perlindungan menyeluruh untuk gadget yang menjalankan OS Android, tidak hanya dari serangan hacker, tetapi juga dari panggilan dan pesan SMS yang tidak diinginkan. Versi demo aplikasi dapat diunduh di sini.